| 25 años generando CONFIANZA

Índice de contenidos

ToggleLa implementación de ISO 27001, clave para la gestión de la seguridad de la información, comienza con un paso esencial: el inventario de activos. Con este proceso se identifica y clasifica los recursos críticos de una empresa, como equipos, software, información, e incluso personas, para protegerlos de forma efectiva ante a amenazas. Un inventario detallado facilita la gestión del riesgo, y asegura el cumplimiento normativo y optimiza la asignación de recursos en la protección de la información.

ISO 27001

Una de las primeras actividades a realizar en la implementación de la norma ISO 27001 en una organización es elaborar un inventario de activos que recoja cuáles son los principales activos de información en la organización.

Se deben identificar el conjunto de activos de la información, entendiendo un activo como cualquier elemento que represente valor para la organización. Estos activos serán aquellos que queden enmarcados dentro de los procesos seleccionados para la definición del alcance.

¿Qué es un activo de información según ISO 27001?

Un activo en relación con la seguridad de la información, se refiere a cualquier información o sistema relacionado con el tratamiento de la misma que tenga valor para la organización. Cualquier cosa que tiene valor para la organización. Todos los activos deberían estar claramente identificados, confeccionando y manteniendo un inventario con los más importantes.

Activos de información bases de datos, documentación, manuales, software, hardware, contratos equipo de comunicaciones, servicios informáticos y de comunicaciones, utilidades generales como por ejemplo calefacción, iluminación, energía y aire acondicionado y las personas, que son quienes generan, transmiten y destruyen información.

Tipos de activos de la información

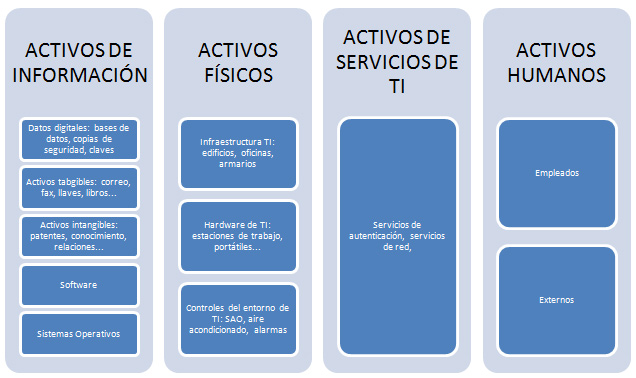

Una clasificación general podría ser:

El inventario es una herramienta que debe estar actualizada de la forma más pronta posible, de modo que ante nuevos cambios en la infraestructura TI, o cambios organizacionales se debe plantear una revisión del inventario.

El inventario de activos debe recoger la siguiente información:

- El nombre del activo, por ejemplo: equipo de usuario, router 014, proyecto, expediente, etc.

- La descripción del activo.

- Categoría a la que pertenece, por ejemplo: equipo, aplicación, servicio, etc.

- Ubicación: el lugar físico o en el que se encuentra dentro de la organización.

- Propietario: entendiendo por tal al responsable del activo.

- Identificados los activos de información: se les debe valorar de acuerdo a su importancia para la organización. Esta apreciación será lo más objetiva posible, ya que con ella se determinará sobre qué activos se realizará el análisis de riesgos.

Por supuesto, se puede hacer una estimación de todos los activos, pero si son muchos, los recursos limitados, o ambas cosas, lo razonable es elegir un grupo de activos reducido para que el análisis de riesgos no sea inabarcable. Por ejemplo, se puede escoger analizar los activos que están por encima de un valor.

Para valorar los activos pueden tomarse los parámetros más adecuados para la organización. Los más habituales son la confidencialidad, disponibilidad e integridad de los activos, determinándose la importancia que tienen para la organización en una escala de valores.

A veces, la complejidad de la organización y de sus procesos o de su contexto, puede hacer necesario el desarrollar un árbol de dependencias entre activos. En un árbol de dependencias, donde los activos superiores dependen de los inferiores, es imprescindible valorar los activos superiores, los que son importantes por sí mismos. Automáticamente, este valor se acumula en los inferiores, lo que no es óbice para que también puedan merecer, adicionalmente, su valoración propia.

[/div][/sociallocker]

Ejemplos de activos de información

En el contexto de la norma ISO 27001, los activos de información abarcan mucho más que los datos digitales. Entre ellos se incluyen equipos como servidores y dispositivos móviles, software crítico para las operaciones, bases de datos con información confidencial, documentación en formato físico o digital, e incluso las personas que gestionan o acceden a estos recursos. Identificar estos activos es fundamental para su protección, ya que permite priorizar esfuerzos según su importancia para la empresa y los riesgos asociados.

Gestión de riesgos en el inventario de activos

Una vez identificados los activos, la gestión de riesgos se convierte en el siguiente paso esencial. Esto implica evaluar amenazas potenciales, vulnerabilidades y el impacto que podría tener una incidencia en cada recurso. Con esta información, las empresas pueden implementar controles adecuados para reducir riesgos y proteger los activos más valiosos. Este enfoque sistemático, alineado con la norma ISO 27001, garantiza una gestión eficiente de la seguridad de la información y un uso óptimo de los recursos.

Software para la gestión de activos en ISO 27001

Con el software ISOTools para la gestión de la ISO 27001 le será muy fácil realizar la identificación y el mantenimiento de los activos de la organización, así como su clasificación.

ISOTools es una herramienta de software para seguridad de la información de la norma que cumple con el ciclo completo de la ISO 27001 desde las fases de inicio y planificación del proyecto hasta el mantenimiento y mejora continua, pasando por el análisis de riesgos, el cuadro de mandos, implantación de procedimientos, etc.

- IWA 48 vs. ISO 53001: principales diferencias

- Implementar un sistema de gestión de IA: componentes clave, retos y pasos a seguir

- Administración de la calidad: 5 tendencias clave que marcarán 2025

- IWA 48:2024 – Implementación de principios ambientales, sociales y de gobernanza (ESG)

- Soberanía de datos: concepto, retos y buenas prácticas

¿Desea saber más?

Entradas relacionadas

Implementar un sistema de gestión de IA es la vía para impulsar la innovación con base en Inteligencia…

2025 es el año en que el área de administración de la calidad asume el liderazgo en las…